Cyber Threat Intelligence wird zur Pflicht: Eine neue Priorität für kritische Infrastrukturen

Cyber Threat Intelligence (CTI) ist ein zentral wachsendes Fachgebiet innerhalb der Cybersicherheit. Es konzentriert sich auf das Sammeln, Analysieren und Teilen von Informationen über aktuelle und potenzielle Cyberbedrohungen, damit Organisationen Angriffe besser voraussehen, verhindern und auf sie reagieren können – so übereinstimmend führende Akteure wie Palo Alto Networks und andere.

CTI entwickelt sich zunehmend zu einer Kernkompetenz für Betreiber kritischer Infrastruktur, etwa Energieversorger. Aus einem "nice to have" wird ein de-facto -Standart - und in vielen Fällen eine gesetzlichen Verpflichtung, verankert in IT/OT/ICS-Sicherheitsrichtlinien, der NIS2 Richtlinie sowie in nationale Resilienz-Strategien.

Spezifische Anwendungsfälle für kritische Infrastrukturen

Cyber Threat Intelligence (CTI) für kritische Infrastrukturen ntwickelt sich zunehmend in Richtung Automatisierung – mit dem Einsatz von KI- und ML-Analysen über Big Data, OSINT und Telemetriedaten – sowie einer engeren Integration in Erkennung, Reaktion und Resilienzplanung, anstatt als isolierte, manuell erstellte Berichte zu agieren.

Kritische Infrastrukturen benötigen eine KI-gestützte CTI-Engine, die globale Bedrohungen aggregiert und interpretiert, sie mit proprietären Modellen verknüpft und durch die Expertise von Cybersecurity-Fachkräften anreichert, um umsetzbare Erkenntnisse und rollenbasierte, spezifische Intelligenz zu gewinnen.

Einführung unseres KI-basierten Ansatzes für Cyber Threat Intelligence (CTI) im Bereich der Kritischen Infrastrukturen.

CTI für Kritische Infrastrukturen entwickelt sich zunehmend in Richtung stärkerer Automatisierung – mit dem Einsatz von KI- und ML-Analysen auf Basis von Big Data, OSINT und Telemetriedaten – sowie einer engeren Integration in Erkennung, Reaktion und Resilienzplanung, anstatt in Form isolierter Berichte zu bestehen.

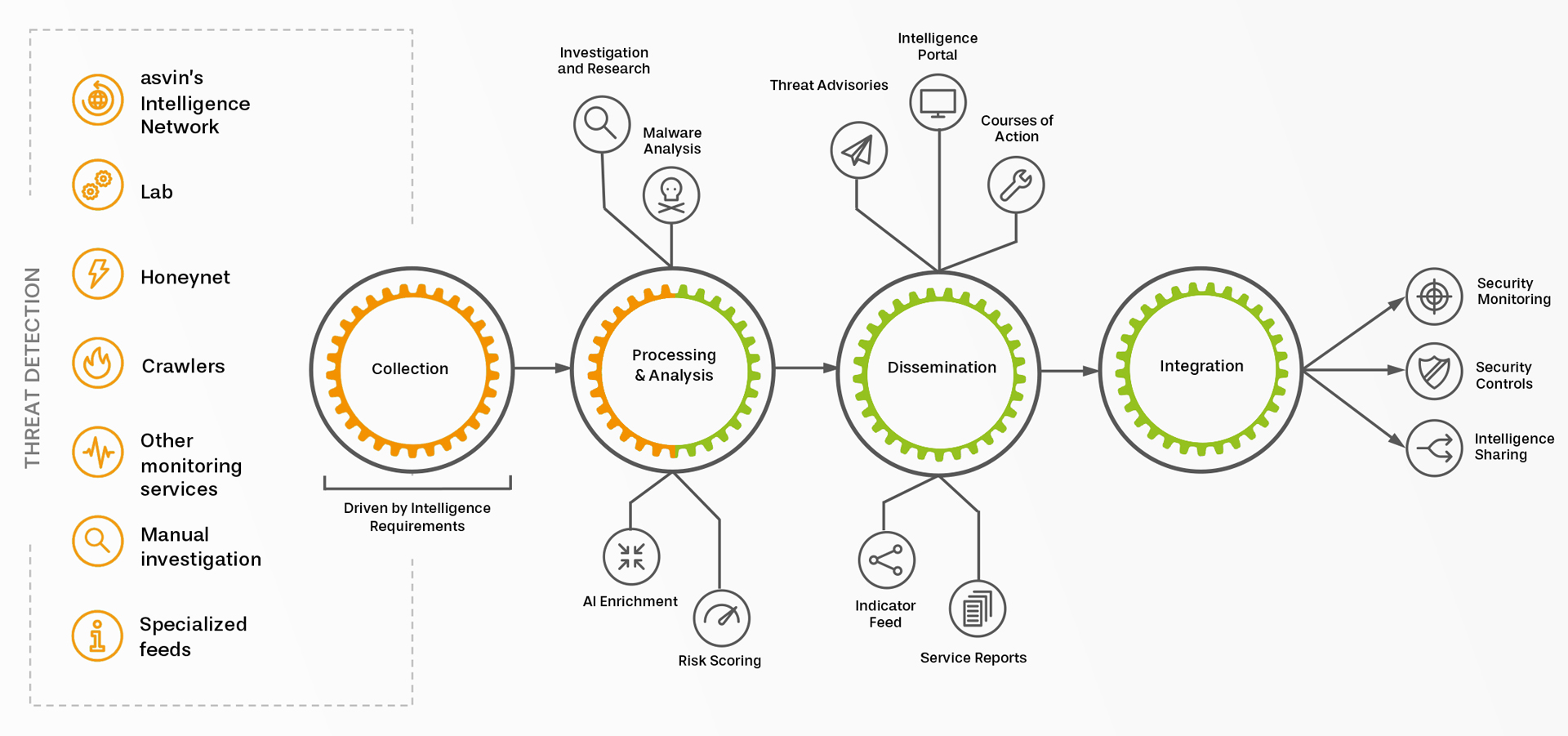

Die Grafik zeigt die Hauptelemente unserer KI-gestützten CTI-Lösung – sie verwandelt fragmentierte CTI-Informationen in umsetzbare Erkenntnisse und rollenbasierte Intelligence.

Die rechten Seite sind die CTI-Feeds und -Quellen für die Datenerfassung dargestellt. Diese Liste ist nicht vollständig und muss regelmäßig angepasst werden, da sich Cybersecurity-Bedrohungen sehr schnell weiterentwickeln.

Im Kern stehen Verarbeitung und Analyse: Die Daten werden mithilfe von KI (Transformer- und Foundation-Modellen) analysiert, normalisiert und angereichert.

Die Dissemination liefert CTI-Erkenntnisse für unterschiedliche Benutzer und Rollen. Der letzte Schritt ist die Integration in bestehende Workflows und IT-Tools.

Dies ist der erste Artikel einer dreiteiligen Serie. Der zweite Teil behandelt die Rolle von KI in der Cybersicherheit, während der dritte einen Überblick über Frameworks gibt und zeigt, wie man sich auf Gegenwart und Zukunft vorbereiten kann.