Cybersecurity in Fabrikautomation: Warum IT-Sicherheitskonzepte nicht einfach übertragbar sind

Cybersecurity ist kein Pauschalkonzept…

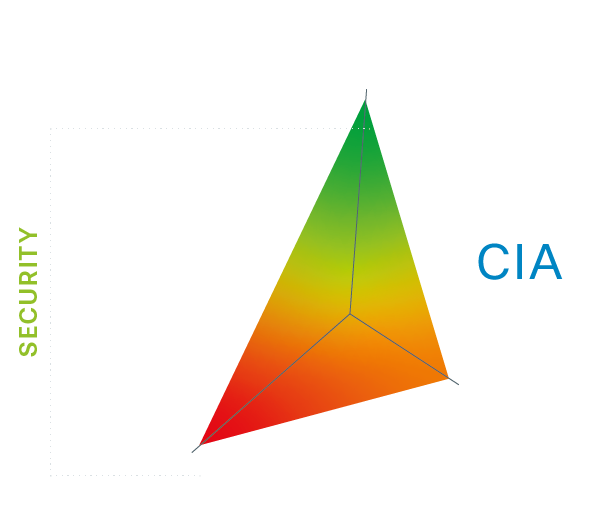

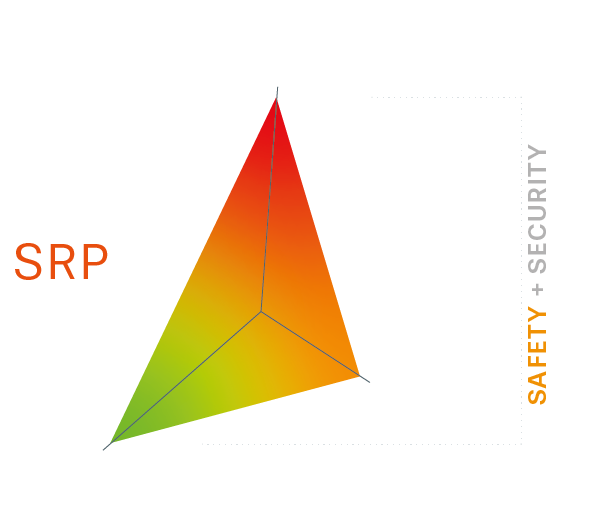

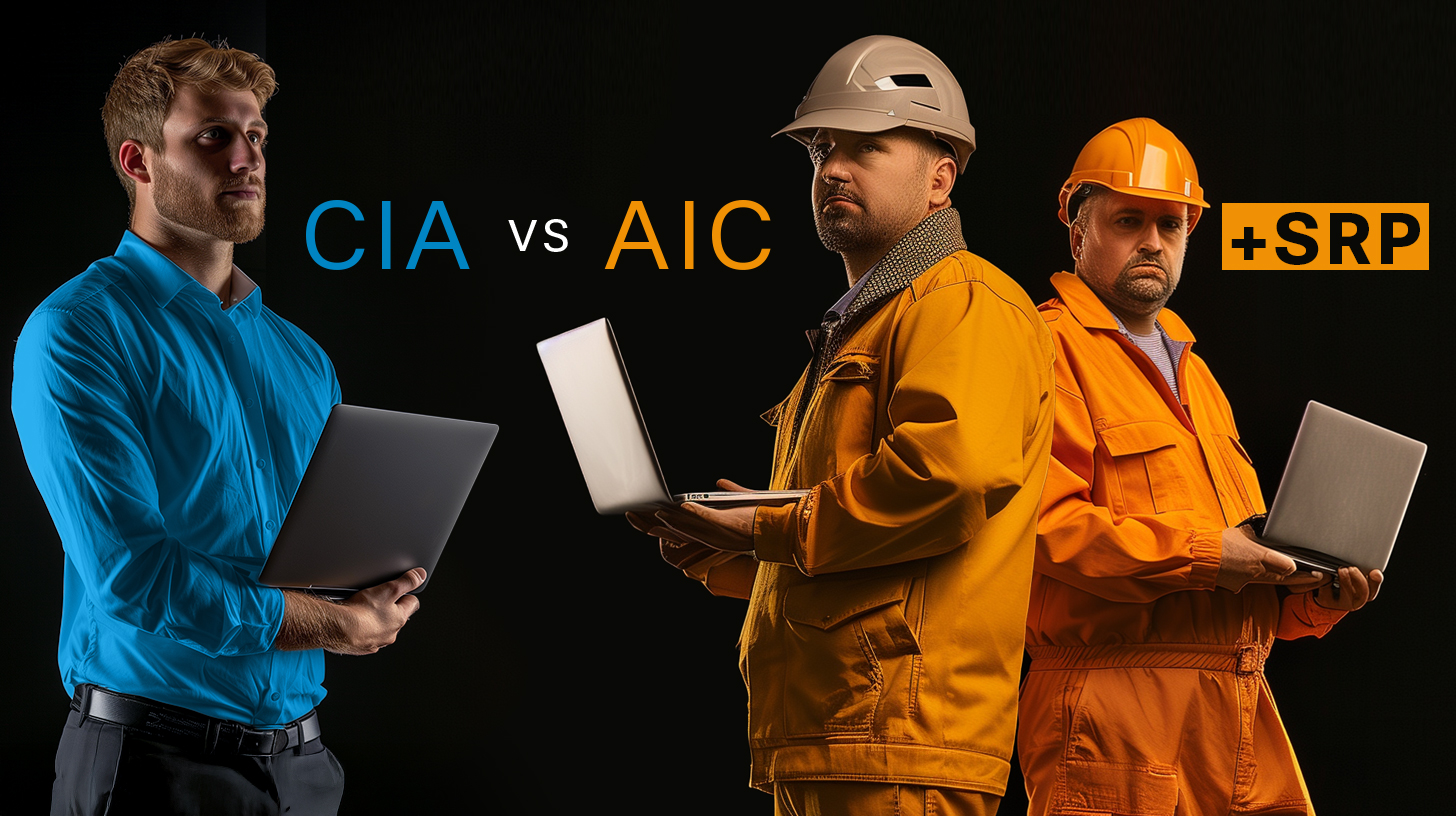

… insbesondere wenn es um die Sicherung von IT-, OT- und ICS-Systemen geht. Während sich die IT-Sicherheit auf den CIA-Dreiklang (Vertraulichkeit, Integrität, Verfügbarkeit) konzentriert, steht bei der OT-Sicherheit der AIC-Dreiklang (Verfügbarkeit, Integrität, Vertraulichkeit) im Vordergrund. Bei industriellen Kontrollsystemen (ICS) steht der SRP-Dreiklang (Sicherheit, Zuverlässigkeit, Produktivität) im Mittelpunkt. Diese unterschiedlichen Prioritäten machen deutlich, warum herkömmliche IT-Sicherheitsansätze in der Fabrikautomation zu kurz greifen und warum neue, spezialisierte Lösungen erforderlich sind.

Die drei Triaden im Vergleich:

CIA Triade (IT-Sicherheit)

- Vertraulichkeit: Schutz sensibler Daten vor unberechtigtem Zugriff.

- Integrität: Die Sicherstellung der Authentizität und Genauigkeit von Daten.

- Verfügbarkeit: Sicherstellen, dass Systeme und Daten immer zugänglich sind.

Bei der traditionellen IT-Sicherheit hat der Schutz der Daten höchste Priorität.

AIC Triad (OT Sicherheit)

- Verfügbarkeit: Produktionsprozesse dürfen nicht ausfallen.

- Integrität: Prozesse und Kontrollen müssen einwandfrei funktionieren.

- Vertraulichkeit: Schutz von Geschäftsgeheimnissen, aber nicht auf Kosten der Verfügbarkeit.

In der OT (Operational Technology) hat die kontinuierliche Verfügbarkeit von Systemen oberste Priorität.

SRP Triade (ICS-Sicherheit)

- Sicherheit: Der Schutz von Menschen und Maschinen vor gefährlichen Situationen.

- Verlässlichkeit: Die Aufrechterhaltung stabiler und vorhersehbarer Betriebsbedingungen.

- Produktivität: Maximierung der Effizienz ohne ungeplante Ausfallzeiten.

Bei industriellen Kontrollsystemen (ICS) steht der Schutz von Menschen und Maschinen im Mittelpunkt.

Warum ein anderer Ansatz für die Cybersecurity in der Fabrikautomation notwendig ist

In der IT kann ein kompromittierter Server schnell isoliert oder zurückgesetzt werden. In einer Produktionsumgebung ist dies nicht so einfach: ein Ausfall oder ein falsch programmierter Steuerbefehl kann erhebliche wirtschaftliche Schäden verursachen oder sogar Menschenleben gefährden.

–Patches und Aktualisierungen

Während IT-Systeme regelmäßig aktualisiert werden, sind viele OT- und ICS-Systeme Jahrzehnte alt und können nicht einfach gepatcht werden.

–Netzwerk-Architektur

IT-Systeme sind häufig segmentiert und Cloud-basiert, während OT-Netze in der Regel flache Strukturen haben und keine hohen Latenzzeiten tolerieren.

–Bedrohungsmodelle

Im IT-Bereich sind Datenverlust und Ransomware die größten Bedrohungen, während im OT-Bereich physische Manipulationen und Systemausfälle die größten Risiken darstellen.

Wie asvin die Cybersecurity für die Fabrikautomation optimiert

asvin bietet spezialisierte Lösungen, die auf die besonderen Anforderungen der OT- und ICS-Sicherheit zugeschnitten sind:

–Risk by Context™: Ein adaptiver Risikomanagement-Ansatz, der sich an die spezifischen Anforderungen von OT und ICS anpasst. Anstatt nur nach Schwachstellen zu suchen, analysieren wir die kontextuellen Auswirkungen von Bedrohungen auf Produktionsprozesse.

-Device Security Booster™: Eine sichere Lösung zur Verwaltung von Updates für industrielle Kontrollsysteme, die mit älteren Systemen funktioniert und Ausfallzeiten minimiert.

–Cybersecurity als Service: Beratung und Implementierung von Sicherheitsstrategien, die sich nicht nur auf IT, sondern auch auf OT und ICS konzentrieren.