Warum ist eine umfassende Lösung für das Cyber Risikomanagement so wichtig?

Industrieunternehmen und kritische Infrastrukturen stehen vor komplexen Herausforderungen im Bereich Cybersicherheit.

Die Risikoprävention erfordert beträchtliche Investitionen. Entscheidend ist jedoch, dass die Mittel effizient eingesetzt werden.

Risk by Context™ bietet einen umfassenden Überblick über Abteilungsgrenzen hinweg.

Unsere Methoden ermöglichen eine schnelle Entscheidungsfindung, eine zeitnahe Reaktion auf Bedrohungen und eine kosteneffiziente Zuweisung von Ressourcen, um den Nutzen von Investitionen in die Cybersicherheit zu maximieren.

Welche Vorteile hat ein Unternehmen durch den Einsatz von Risk by Context™?

Unsere Kunden profitieren von fortschrittlichen Cybersecurity-Entscheidungen, die durch verbesserte Priorisierungsfunktionen und -methoden erreicht werden – und die es ihnen ermöglichen, sich über potenzielle Bedrohungen hinwegzusetzen oder weniger kritische Bedrohungen zu minimieren.

Wir stellen uns den Herausforderungen Ihrer Branche

Entdecken Sie, wie unsere Lösungen helfen, Ihr Unternehmen und Ihre wertvollen Vermögenswerte zu sichern und zu schützen. Unsere Dienstleistungen umfassen nicht nur das Risikomanagement, sondern auch die Verwaltung von Geräte-Updates, technischen Support für Unternehmen, Beratung zur Einhaltung gesetzlicher Vorschriften und nahtlose Bereitstellungsdienste.

Betrachten Sie Cyber-Risiken als Teil Ihrer allgemeinen Geschäftsrisiken.

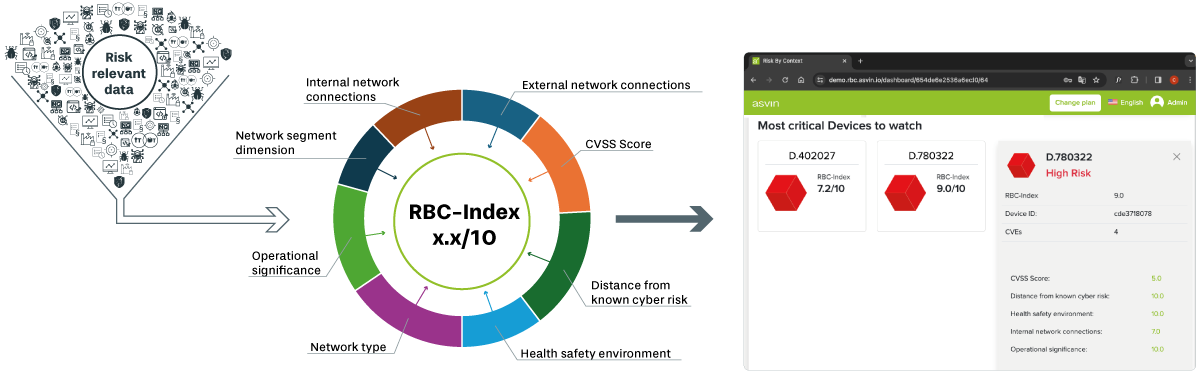

Unsere KI-gestützte Lösung nutzt eine Vielzahl bestehender Cybersicherheitsmetriken, Netzwerk- und Asset-Daten sowie andere wichtige Geschäftsdaten, um den RBC-Index zu erstellen. Durch die Analyse Ihrer digitalen Infrastruktur und ihrer Abhängigkeiten können Sie die Risiken für Ihr Unternehmen genau einschätzen und fundierte Entscheidungen zum Schutz vor potenziellen Bedrohungen treffen.

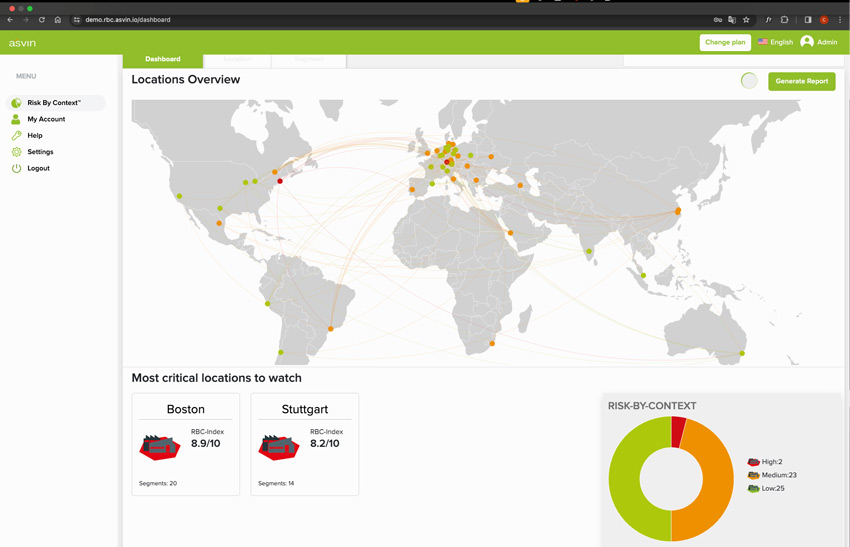

In Sekundenschnelle zum Gesamtbild

Die grafische Darstellung zeigt das Risikoniveau für jeden Standort sowie die Verbindungen zwischen den Standorten.

Die wichtigsten zu überwachenden Standorte werden auf Informationskarten dargestellt, um einen schnellen Zugriff auf tieferliegende Ebenen zu ermöglichen.

Erfahren Sie mehr und entdecken Sie, wohin die Reise geht.

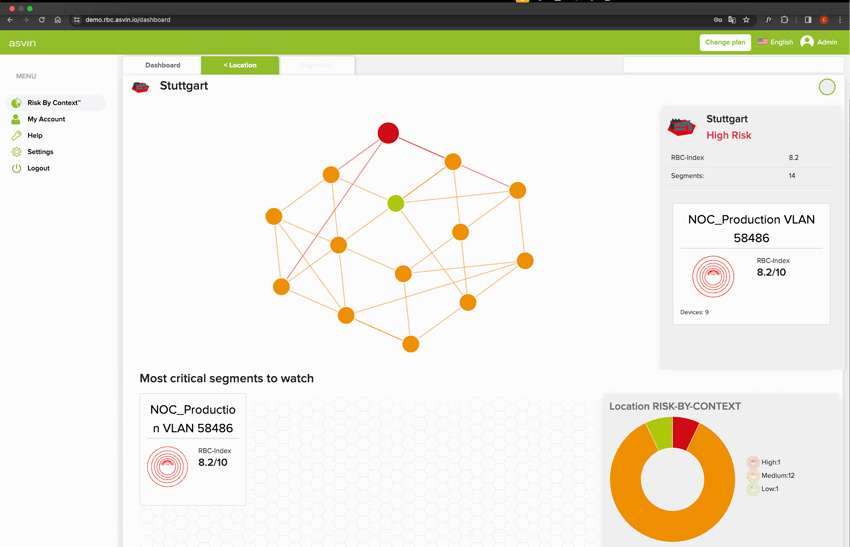

Auf Standortebene können alle Netzsegmente und deren Risikostatus leicht eingesehen werden, so dass die Verantwortlichen wissen, worauf sie achten müssen.

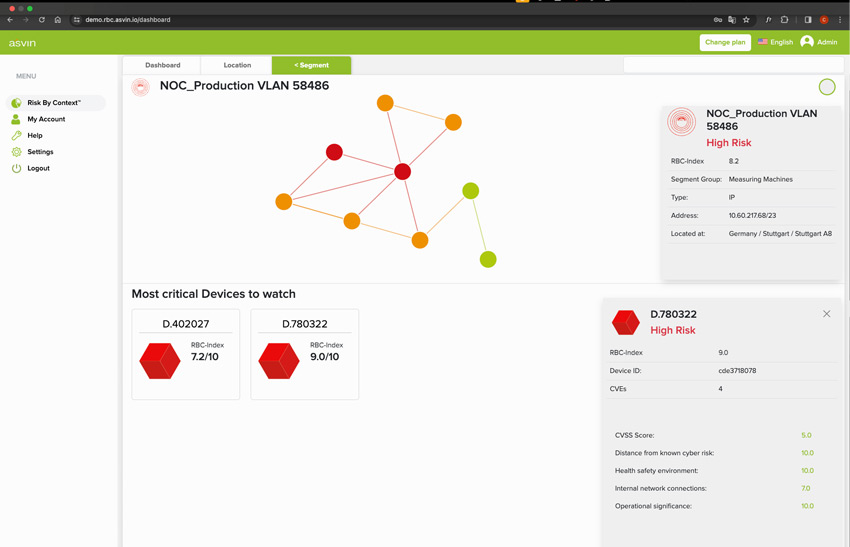

Gehen Sie ins Detail und finden Sie die Grundursache

Auf Segmentebene erhalten Sie detaillierte Einblicke in die einzelnen Vermögenswerte, ihre Verbindungen zueinander und die Bewertung der einzelnen Kontextelemente. Diese Erkenntnisse werden für die Erstellung des Index “Risk by Context” verwendet.